23 กุมภาพันธ์ 2565

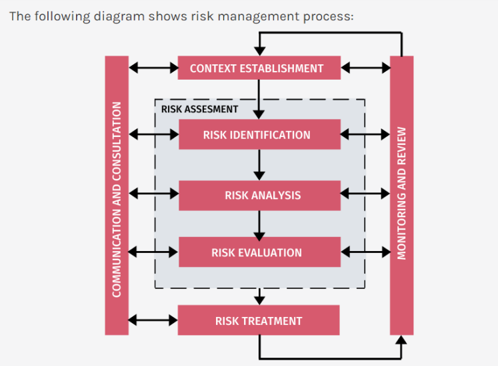

ในปัจจุบันการบริหารความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศอ้างอิงจากมาตรฐานการบริหารจัดการความเสี่ยงด้านความมนั่นคงปลอดภัยสารสนเทศ ISO/IEC 27005:2018 Information technology — Security techniques — Information security risk management สามารถสรุปได้เป็นขั้นตอนดังรูปที่ 1 ขั้นตอนการประเมินความเสี่ยง ( Risk Assessment) จำเป็นต้องศึกษาบริบทขององค์กร (Context Establishment) เสียก่อน โดยการทำความเข้าใจองค์กรและบริบทขององค์กร ตลอดจนการทำความเข้าใจความต้องการและความคาดหวังผู้มีส่วนได้เสีย รายละเอียดเกี่ยวกับตัวอย่างการศึกษาบริบทองค์กรดูเพิ่มเติมได้จาก M 3.9.1 อ้างอิง Thailand Data Protection Guidelines 3.0 หลักการสำคัญได้แก่ หากเป็นมุมมองการบริหารความเสี่ยงด้านการรักษาความมั่นคงปลอดภัยสารสนเทศจะเน้นไปที่การบริหารความเสี่ยงเพื่อดำรงรักษาไว้ซึ่งหลักการในการบริหารความมั่นคงปลอดภัยสารสนเทศได้แก่การธำรงไว้ซึ่งความลับ (Confidentiality) ความถูกต้องครบถ้วน (Integrity) และสภาพพร้อมใช้งาน (Availability) ซึ่งมีความแตกต่างเกี่ยวเนื่องกับมุมมองด้านการบริหารความเสี่ยงในการคุ้มครองข้อมูลส่วนบุคคลซึ่งเป็นการบริหารความเสี่ยงเพื่อให้สอดคล้องกับหลักการคุ้มครองข้อมูลส่วนบุคคล อ้างอิงจากองค์การเพื่อความร่วมมือและการพัฒนาทางเศรษฐกิจ (OECD) ได้แก่การจัดเก็บรวบรวมข้อมูลส่วนบุคคลอย่างจำกัด (Collection Limitation) คุณภาพของข้อมูลส่วนบุคคล (Data Quality) การระบุวัตถุประสงค์ในการประมวลผลข้อมูลส่วนบุคคล (Purpose specification) การใช้ข้อมูลส่วนบุคคลอย่างจำกัด (Use Limitation) การมีมาตรการในการรักษาความมนั่นคงปลอดภัย (Security Safeguard) การเปิดเผย (Openness) การมีส่วนร่วมของบุคคล (Individual Participation) และความรับผิดชอบ (Accountability) โดยขอบเขต (scope) ในการบริหารความเสี่ยงควรครอบคลุมข้อมูลส่วนบุคคลในส่วนของการทำและการจัดเก็บบันทึกรายการประมวลผลข้อมูล (Record of Processing Activities) เนื่องจากผู้ควบคุมข้อมูลส่วนบุคคล (Data Controller) และผู้ประมวลผลข้อมูลส่วนบุคคล (Data Processor) มีหน้าที่ในการป้องกันข้อมูลส่วนบุคคลไม่ให้รั่วไหว จนทำให้เกิดการเปิดเผยข้อมูลของเจ้าของข้อมูลโดยไม่ได้รับอนุญาตและไม่ได้รับการยินยอมจากเจ้าของข้อมูลส่วนบุคคล (Data Subject)

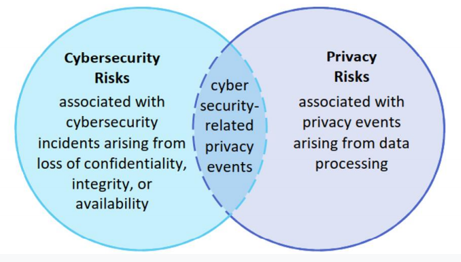

การบริหารความเสี่ยงด้านความมนั่นคงปลอดภัยไซเบอร์และการบริหารความเสี่ยงในการคุ้มครองข้อมูลส่วนบุคคลมีความสัมพันธ์ ดังรูปที่ 2 โดยองค์กรอาจมีการบริหารความเสี่ยงด้านความมนั่นคงปลอดภัยไซเบอร์ครอบคลุมทั้งข้อมูลส่วนบุคคลและข้อมูลที่มีความสำคัญอื่น ๆ ขององคก์รและในการบริหารความเสี่ยงในการคุ้มครองข้อมูลส่วนบุคคลองค์กรต้องมีการบริหารความเสี่ยงในเรื่องอื่น ๆ นอกเหนือจากเรื่องความมนั่นคงปลอดภัยไซเบอร์

รูปที่ 2 : ความสัมพนัธ์ของความเสี่ยงด้านความมั่นคงปลอดภัยไซเบอร์และความเสี่ยงด้านการคุ้มครองข้อมูลส่วนบุคคล

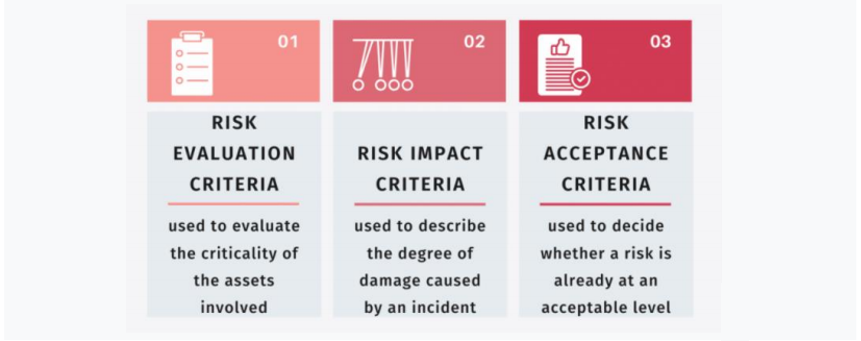

รายละเอียดในขั้นตอน Context Establishment ก่อนขั้นตอนการประเมินความเสี่ยง (Risk Assessment) อ้างอิง ISO/IEC 27005:2018 (ดังรูปที่ 3) มีการกำหนดเกณฑ์ 3 เกณฑ์ดังนี้

รูปที่ 3 : ISO/IEC 27005:2018 – context establishment phase

องคก์รควรกำหนดหลักเกณฑ์ในการยอมรับความเสี่ยงใหชัดเจน ซึ่งขึ้นอยู่กับนโยบายการบริหารความเสี่ยงขององค์กร เป้าหมายขององค์กร วัตถุประสงค์ขององค์กร และผู้มีส่วนได้ส่วนเสีย (Interested of stakeholder) อย่างไรก็ตาม องค์กรจะต้องกำหนดระดับความเสี่ยงที่องค์กรยอมรับได้ โดยพิจารณาปัจจัย ดังต่อไปนี้

• เกณฑ์การยอมรับความเสี่ยงอาจมีมากกว่า 1 หลักเกณฑ์ เช่น องค์กรอาจกำหนดระดับความเสี่ยงที่ยอมรับได้มากกว่า 1 หลักเกณฑ์ แต่หากองค์กรพิจารณายอมรับความเสี่ยงที่หลักเกณฑ์ดังกล่าวอาจต้องมีการพิจารณาจากผู้บริหารระดับสูง

• เกณฑ์การยอมรับความเสี่ยงอาจแสดงในรูปแบบของประโยชน์ในด้านต่าง ๆ เช่น ประโยชน์ที่เจ้าของข้อมูลส่วนบุคคลได้รับ หรือประโยชน์ที่องค์กรได้รับเป็นต้น

• เกณฑ์การยอมรับความเสี่ยงอาจพิจารณาถึงข้อกำหนดในการจัดการความเสี่ยงในอนาคต เช่น ความเสี่ยงจะอยู่ในระดับที่ยอมรับได้ ก็ต่อเมื่อมีการจัดการความเสี่ยงตามแนวทางที่ได้รับการอนุมัติ และตามกรอบระยะเวลาที่กำหนด

จากการวิเคราะห์เกณฑ์การพิจารณายอมรับความเสี่ยง (Risk Acceptance Criteria) พบว่าเกณฑ์ที่สำคัญที่สุดและเป็นคำถามจากผู้บริหารองค์กรหลายแห่ง หมายถึง ระดับความเสี่ยงที่ยอมรับได้ โดยดูว่าองค์กรสามารถรับความเสี่ยงได้มากน้อยเพียงใด บริหารความเสี่ยงอย่างไรถึงจะเหมาะสม ในมุมมองของการบริหารจัดการด้านความมนั่นคงปลอดภัยสารสนเทศมักจะมุ่งไปที่ผลกระทบต่อธุรกิจ ผลกระทบทางด้านการเงินหรือชื่อเสียงขององค์กร รวมถึงผลกระทบจากการถูกปรับจากหน่วยงานที่มีอำนาจหน้าที่ในการกำกับดูแล หากแต่ในมุมมองของการบริหารจัดการการคุ้มครองข้อมูลส่วนบุคคลนั้นจะมุ่งไปที่สิทธิของเจ้าของข้อมูล (Right of Data Subject) ซึ่งเป็นมุมมองที่เน้นไปที่ความสำคัญของข้อมูลส่วนบุคคล ไม่ว่าจะเป็นข้อมูลของพนักงานในองค์กร หรือข้อมูลของลูกค้าจัดเป็นข้อมูลส่วนบุคคลทั้งสิ้น ต้องพิจารณาว่าข้อมูลนั้นเป็นข้อมูลที่มีความเสี่ยงต่อสิทธิเสรีภาพของบุคคลนั้นหรือไม่ ซึ่งข้อมูลส่วนบุคคลมีทั้งระดับข้อมูลทั่วไปและข้อมูลที่มีความอ่อนไหว (Sensitive Data) ที่โดยปกติกฎหมายไม่อนุญาตให้จัดเก็บโดยปราศการอ้างอิงฐานการประมวลผลซึ่งสอดคล้องกับกฎหมาย เช่น การจัดเก็บขอมูล เชื้อชาติ ความคิดเห็นทางการเมือง ข้อมูลชีวภาพ

จากกระบวนการบริหารความเสี่ยงดังกล่าว พบว่าผลกระทบต่อธุรกิจทั้งด้านการเงินและภาพลักษณ์ขององค์กร ตลอดจนการถูกปรับจากหน่วยงานกำกับดูแลยังเป็นผล กระทบหลักที่ผู้บริหารองค์กรต้องให้ความใส่ใจ หากแต่หลักการในการกำหนด “ความเสี่ยงที่ยอมรับได้” (Risk Appetite) นั้น ผู้บริหารองค์กรควรพิจารณาเรื่องวัตถุประสงค์ (purpose) และ ประโยชน์จากการประมวลผลข้อมูลส่วนบุคคล (Benefit of Processing) ซึ่งเกิดจากการทำและจัดเก็บรายการประมวลผลข้อมูล (RoPA) อีกด้วย

รูปที่ 4 กระบวนการขั้นตอนในการประเมินความเสี่ยงที่มีการพิจารณาเรื่องประโยชน์ของการ

ประมวลผลข้อมูลส่วนบุคคล (Risk Assessment from a Purposes Perspective)

กระบวนการข้ันตอนในการประเมินความเสี่ยงที่มีการพจิารณาเรื่องประโยชน์ของการประมวลผลข้อมูลส่วนบุคคล (Risk Assessment from a Purposes Perspective) (รูปที่4)

1. กำหนดประโยชน์ของการประมวลผลข้อมูลส่วนบุคคลให้ชัดเจน

2. กำหนดความเสี่ยงของการประมวลผลข้อมูลส่วนบุคคล

3. ประเมินระดับความเสี่ยงของการประมวลผลข้อมูลส่วนบุคคล

4. พิจารณาระดับความเสี่ยงที่ยอมรับได้ (Risk Appetite) โดยพิจารณาจากประโยชน์ที่เจ้าของข้อมูล (Data Subject) จะได้รับจากการประมวลผลข้อมูลเป็นหลักควบคู่กับความเสี่ยงที่อาจเกิดขึ้นจากการประมวลผลดังกล่าว พิจารณากำหนดความเสี่ยงที่ยอมรับได้ โดยไม่ให้เกิดผลกระทบร้ายแรงต่อองค์กร และในขณะเดียวกันไม่ให้เกิดผลกระทบต่อประโยชน์ของเจ้าของข้อมูลด้วยเช่นกัน การพิจารณาความเสี่ยงที่ยอมรับได้ ยกตัวอย่าง เช่น ความเสี่ยงด้านกลยุทธ์ (Strategic Risk) ความเสี่ยงด้านการดำเนินงาน (Operational Risk) ความเสี่ยงด้านการเงิน (Financial Risk) ความเสี่ยงด้านการปฏิบัติตามกฎระเบียบและกฏหมาย (Compliance Risk) และ ความเสี่ยงด้านชื่อเสียง (Reputation Risk)

5. จัดการลดความเสี่ยงและพิจารณาความเสี่ยงที่หลงเหลืออยู่ (Residual Risk) ให้อยู่ในระดับที่ไม่เกินระดับความเสี่ยงที่ยอมรับได้ โดยใช้หลัก การประสานผลประโยชน์ของเจ้าของข้อมูลและประโยชน์ขององคก์รในขณะที่องคก์รยังสามารถรักษาความมนั่นคงปลอดภัยสารสนเทศและคุ้มครองข้อมูลส่วนบุคคลไม่ใหเ้กิดผลกระทบจากการรั่วไหลของขอ้มูลส่วนบุคคลจนนำไปสู่การร้องเรียน ฟ้องร้องของเจ้าของข้อมูล ซึ่งจะทำให้เกิดผลกระทบด้านการเงินและชื่อเสียงตามมา